QUEM DELETOU?

Existe uma questão entre os profissionais de infra que os deixam loucos: para onde vão os arquivos excluídos através do mapeamento?

Incrivelmente, até hoje, a Microsoft não fez com que esses arquivos sejam enviados para a lixeira. Diferente dos arquivos deletados localmente que vão para a lixeira, arquivos deletados via rede são excluídos “definitivamente”, igual quando utilizamos a combinação Shift + Del.

Para recuperar estes arquivos, devemos utilizar nossos backups (rotinas ou shadow copy) ou utilizar algum software de recuperação.

De qualquer forma, isto sempre nos dará trabalho. Porém, mesmo que consigamos recuperar facilmente os arquivos deletados, muitas vezes é necessário alertar o usuário sobre sua falta de atenção e ainda mais importante quando os dados excluídos são estratégicos para a empresa e precisamos apontar um “culpado”, quando solicitado pela diretoria. Seja qual for o motivo, proposital ou não, precisamos saber quem fez a exclusão.

Pensando nisso (e em um pouco de psicologia) resolvi fazer um procedimento que obrigasse os usuários a se atentar mais em suas ações: ativei a auditoria no servidor e os avisei. Depois de enviar para os usuários uma mensagem que se resume em “Agora saberei quem excluiu”, eles se atentaram um pouco mais. Incrível, funciona! 🙂

Como ativar o recurso de auditoria no servidor (neste caso, no Windows Server 2008)

1 – No servidor de arquivos:

- Clicar com botão direito na partição a ser auditada e depois em “Propriedades”

- Selecione a aba “Segurança” e então clique em “Avançadas”

- Selecione a aba “Auditoria”

- Clique em “Editar” e na nova janela em “Adicionar”

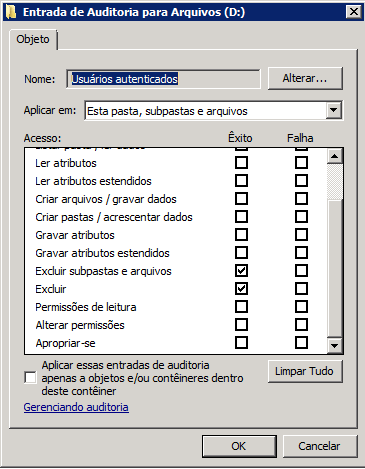

- Escolha para quais usuários a auditoria deverá funcionar. Geralmente é selecionado o grupo padrão “Usuários Autenticados” ou “Usuários do Domínio”

- Quando o grupo for selecionado, abrirá a caixa de opções de auditoria. Nesta etapa, escolhi fazer auditoria apenas para eventos de exclusão dos arquivos que são concluídas com “Êxito”. Caso precise registrar também as tentativas de exclusão que falharam, por conta das configurações de restrição de acesso, marque também “Falha”.

Agora já podemos auditar as exclusões? Não. Na etapa acima, apenas configuramos a unidade onde queremos que a auditoria funcione, mas ainda não ativamos a auditoria em si, que se faz com os seguintes passos:

2 – Habilitar Auditoria via Editor de Diretivas:

- Execute gpedit.msc

- Configurações do Computador > Configurações do Windows > Configurações de Segurança > Diretivas Locais > Diretiva de Auditoria

- Abra a opção Auditoria de Acesso a Objetos

- Particularmente, utilizo apenas a opção Êxito, registrando assim apenas os arquivos excluídos. Caso precise registrar também as tentativas de exclusão que falharam por conta das configurações de restrição de acesso, marque também

Caso este procedimento precise ser realizado em diversos servidores, aplique uma GPO com as mesmas configurações numa OU com seus File Servers

3 – Como visualizar o log da auditoria

Agora sim já podemos auditar os arquivos excluídos. Para isso, acesse o Visualizador de Eventos através das Ferramentas Administrativas ou executando o comando eventvwr e navegue até Logs do Windows > Segurança. Neste local, poderemos verificar TODA a auditoria de segurança feita no servidor e nos eventos de exclusão de arquivos poderemos saber “Quem deletou”, “Quando deletou” e “O que deletou”. Porém, não é exatamente isso que queremos, já que existem diversos eventos de segurança misturados e teremos dificuldade de encontrar os eventos em questão.

4 – Para ter uma visualização melhor, apenas com os eventos da auditoria de exclusão, devemos criar um filtro

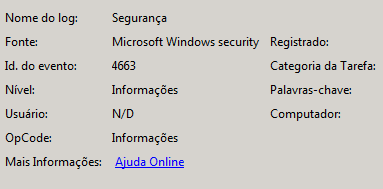

Antes da criação do filtro, realize algumas exclusões de arquivos de teste e busque pelo evento no visualizador. Para isso, pode realizar busca pelo nome do arquivo utilizando a opção localizar. À medida que for encontrando os eventos relacionados à exclusão (Repare na linha Acessos: DELETE ), anote o ID do evento.

Aqui, um dos IDS dos eventos de exclusão foi identificado por 4663:

Agora, prosseguiremos com a criação do filtro:

- Ainda em Logs do Windows > Segurança, clique em Criar Modo de Exibição Personalizado, localizado ao lado direito da janela

- Onde temos a frase “Todas as identificações de evento”, clique e escreva os IDs, anotados anteriormente, separados por vírgula

- Clique em OK e, na janela que abrirá, escreva o nome e onde o filtro ficará disponível

Pronto, agora configuramos a Unidade a ser auditada, ativamos a auditoria e configuramos uma melhor visualização destes eventos. Está tudo pronto, porém, tenho uma dica a dar:

Não adianta ter um log de auditoria se os eventos gravados são de apenas 2 ou 3 dias atrás. Algumas vezes, uma auditoria é necessária para um evento ocorrido uma ou duas semanas passadas, porém, a configuração padrão do Windows para a quantidade de eventos registrados é bem pequena e pode ocorrer de você não encontrar a informação que busca. Mas, isso é configurável, como vou descrever rapidamente abaixo:

- Ainda em Logs do Windows > Segurança, clique com o botão direito em Segurança e clique em Propriedades

- Repare e altere como desejar, as opções “Tamanho Máximo do Log (KB)” e a ação para “Quando o Tamanho máximo do log de eventos é atingido”.

Fica mais uma experiência compartilhada com os colegas. Não esqueçam de comentar, sugerir e criticar!

Grande abraço ![]()

28 Comentários

Gostei muito do artigo.

Sempre expliquei essa questão da exclusão de arquivos no servidor aos meus clientes, mas eles não aceitavam. Teimavam e acreditavam ser possível incorporar uma “lixeira” no servidor de arquivos.

Os procedimentos realmente são esses. Mas os usuários precisam ficar “ligados” e observarem bem a mensagem: “tem certeza que deseja excluir esse arquivo permanentemente?”.

Parabéns!

Obrigado pelo elogio, Daniel.

Concordo contigo. Quem sabe a microsoft não desenvolve uma “Lixeira da rede” um dia? rsrs

Grande Abraço

boa tarde, Lucas!

Primeiramente, parabéns pelo artigo, muito útil!

seria tão bom se a MS criasse essa lixeira…. mas enfim, apliquei as alterações do artigo, mas não consigo visualizar a exclusão sem filtro para pegar os IDs de evento.

Criei um filtro com o ID citado acima e consigo visualizar algumas exclusões, mas gostaria de verificar se a outros id’s, para assim listar todas as exclusões.

sabem me dizer o que pode estar causando esse problema?

Obrigado!

Olá, Vinícius.

Muito Obrigado .

O que eu geralmente faço quando tenho esse problema é limpar todo o log antes de fazer as exclusões de teste, assim teremos poucos eventos registrados e a busca pode ser realizada mais facilmente com a opção “Localizar”.

Espero que isso já te ajude.

Grande abraço

Lucas,

Funcionou! Limpei o Log, exclui um arquivo teste e deu certo.

Muito obrigado pela ajuda e mais uma vez parabéns pelo ótimo artigo.

Ótimo post!

Eu criei um backup dos logs após filtra-los via ps e criei uma rotina de limpeza dp event security, assim tenho os logs diários.

Fico feliz que tenha funcionado, Vinícius.

Obrigado, Luiz Gustavo.

É uma boa ideia, Renato.

Abraços a todos

Utilizo este método para realizar auditorias em servidores de arquivos.

Tem ajudado bastante não só para apontas o culpado, mas para identificar

exatamente qual arquivo foi deletado, caminho e nome.

Em alguns casos o próprio usuário não presta a devida atenção no arquivo deletado, isso dificulta na hora da recuperação, e esta auditoria auxilia muito nestes casos.

Parabéns pelo artigo, Lucas.

Muito pertinente e deixa ainda mais claro à necessidade de quanto mais informação você possui, menor serão os riscos e mais rápido a solução.

Obrigado pelos comentários, Edinaldo e Denis.

Grande abraço

Parabéns Lucas.

Lembro que este é um recurso fundamental para quem implanta File Servers. Sempre habilite a auditoria de acesso para saber quem manipulou o arquivo.

Para controlar vários servidores, distribua a diretiva de segurança através de GPO.

Para aqueles que querem mais segurança nos arquivos (confidencialidade e proteção) pesquise sobre o AD RMS. Exemplo: Um arquivo copiado de um servidor não pode ser aberto em um computador que não pertença ao domínio.

Abraço.

Luis Fernando Kalfels

MCSA Windows Server 2012 R2

Referente a Lixeira de rede, usando um linux como servidor com o samba devidamente configurado, é possível obtê-la!

Ta mais e aí ? Onde mostra o que foi excluído e quem excluiu ? Funciona no 2003 e 2008?

Parabéns pelo artigo, uma duvida que tenho é sobre qto tempo devo armazenar os logs do fileserver, meus logs estão com 25GB, são do ano todo. Posso excluir esses logs? ou fazer um backup?

Muito bom o artigo, há algum tempo que procurava alguma coisa desse tipo!! muito obrigado

gostaria de saber como faço para ver quem copiou arquivos do meu servidor?? windows server 2008 … alguma ferramenta especifica?

Parabéns, simples e objetivo.

Olá, primeiramente muito obrigado pela contribuição.

No meu caso a auditoria está funcionando, porém se eu criar um arquivo sem título e renomear depois ele criar um log dizendo que o arquivo sem nome foi deletado. É possível ocultar essa informação?

Grato!

estou testando aqui na empresa, mas qualquer alteração no arquivo como renomear ou alterar a extensão, está entrando no filtro como excluído.

Muito útil as informações! Parabéns pelo material.

Por que quando eu renomeio um arquivo é gerado um LOG do tipo DELETE? E porque depois que renomeia não mostra o nome do novo arquivo? Exclusões com DELETE e SIFHT+DELETE geram logs diferentes.

Bem confuso esse log do Windows quando comparado com outros soluções. :/

Gostei muito do conteúdo, está muito bem organizado e a explicação é muito clara. Muito obrigado!

Parabéns pelo conteúdo!! Irei testar por aqui.

Eu tenho algumas dúvidas… Configurar o procedimento de auditoria afeta o desempenho no servidor (File Server)? Se eu configurar a auditoria também para mostrar eventos de cópias e recorte afetará o desempenho do meu servidor?

Agradeço desde já pela ajuda.

Grande abraço.

Parabens pelo tutorial . simples e objetivo! Fiz e funcionou 100%

Belo conteúdo, me ajudou muito agora em 2019 a habilitar a auditoria de arquivos e objetos excluidos no servidor de Dados 2012 que temos na empresa. Um Abraço e sucesso!!!

Me ajudou muito este tutorial.

Só tenho uma dúvida, em que pasta ele armazena estes logs para monitorar o tamanho dele?

Belo artigo!

Direto, simples.

Talvez agora descubra porque alguns arquivos e pastas teimam em sumir.

Grato pelo material.